soal

- Mengidentifikasi Teknologi Jaringan Komputer

- Mengidentifikasi ukuran, tipe dan jenis kabel Jaringan

- Memilih penggunaan sistem kabel atau wireless

- Menghitung Physical and financial constraint

- Mendeskripsikan pengetahuan teknologi dan cara kerja Jaringan

- Memprediksi untuk pengalamatan IP, menentukan switch yang tepat sesuai dengan kebutuhan

- Mengkonfigurasi Switch pada Jaringan

- Menentukan perangkat baru untuk jaringan

- Menentukan Pengalamatan IP Address

- Mengkonfigurasi Routing dari IP Address

- Menganalisis Protokol routing untuk internal Gateway (Internal Gateway protokol)

- Mendiagnosis sistem operasi perangkat Jaringan

- Mendeteksi keamanan Jaringan komputer

- Mendiagnosis instalasi dan konfigurasi jaringan meliputi pengalamatan IP, static routing dan dynamic routing

Tes Lisan UKK 2010

11. Mengidentifikasi

Teknologi Jaringan Komputer

TEKNOLOGI JARINGAN KOMPUTER

Jaringan komputer bukanlah

sesuatu yang baru saat ini. Hampir di setiap perusahaan

terdapat jaringan komputer untuk memperlancar arus informasi di

dalam perusahaan tersebut. Internet yang mulai populer saat ini adalah

suatu jaringan komputer raksasa yang

merupakan jaringan komputer yang terhubung dan dapat saling

berinteraksi. Hal ini dapat terjadi karena adanya perkembangan teknologi jaringan yang

sangat pesat, sehingga dalam beberapa tahun saja jumlah

pengguna jaringan komputer yang tergabung dalam Internet

berlipat ganda.

Pengertian

Jaringan komputer adalah

sebuah kumpulan komputer, printer dan peralatan lainnya yang terhubung.

Informasi dan data bergerak melalui kabel-kabel sehingga memungkinkan

pengguna jaringan komputer dapat saling bertukar dokumen dan

data, mencetak pada printer yang sama dan bersama sama menggunakan

hardware/software yang terhubung dengan jaringan. Tiap komputer, printer

atau periferal yang terhubung dengan jaringan disebut node.

Sebuah jaringan komputer dapat memiliki dua, puluhan, ribuan

atau bahkan jutaan node.

Sebuah jaringan biasanya

terdiri dari 2 atau lebih komputer yang saling berhubungan diantara

satu dengan yang lain, dan saling berbagi sumber daya misalnya CDROM, Printer,

pertukaran file, atau memungkinkan untuk saling berkomunikasi secara

elektronik. Komputer yang terhubung tersebut, dimungkinkan

berhubungan dengan media kabel, saluran telepon, gelombang radio, satelit, atau

sinar infra merah.

Jenis-Jenis jaringan

Ada

3 macam jenis Jaringan/Network yaitu :

1.

Local Area Network (LAN) /Jaringan Area Lokal.

Sebuah

LAN, adalah jaringan yang dibatasi oleh area yang relatif kecil,

umumnya dibatasi oleh area lingkungan seperti sebuah perkantoran di

sebuah gedung, atau sebuah sekolah, dan biasanya tidak jauh dari sekitar 1 km

persegi.

Beberapa

model konfigurasi LAN, satu komputer biasanya di jadikan

sebuah file server. Yang mana digunakan untuk menyimpan perangkat lunak

(software) yang mengatur aktifitas jaringan, ataupun sebagai perangkat

lunak yang dapat digunakan oleh komputer–komputer yang terhubung ke

dalam network. Komputer–komputer yang terhubung ke

dalam jaringan (network) itu biasanya disebut

dengan workstation. Biasanya kemampuan workstation lebih di

bawah dari file server dan mempunyai aplikasi lain di dalam

harddisknya selain aplikasi untuk jaringan. Kebanyakan LAN menggunakan

media kabel untuk menghubungkan antara

satu komputer dengan komputer lainnya.

2.

Metropolitan Area Network (MAN) / Jaringan area Metropolitan

Sebuah

MAN, biasanya meliputi area yang lebih besar dari LAN, misalnya antar wilayah

dalam satu propinsi. Dalam hal ini jaringan menghubungkan beberapa

buah jaringan–jaringan kecil ke dalam lingkungan area yang

lebih besar, sebagai contoh yaitu : jaringan Bank dimana beberapa

kantor cabang sebuah Bank di dalam sebuah kota besar dihubungkan antara satu

dengan lainnya.

Misalnya Bank BNI yang ada di seluruh wilayah Ujung Pandang atau Surabaya.

Misalnya Bank BNI yang ada di seluruh wilayah Ujung Pandang atau Surabaya.

3.

Wide Area Network (WAN) / Jaringan area Skala Besar

Wide

Area Networks (WAN) adalah jaringan yang lingkupnya biasanya sudah

menggunakan sarana Satelit ataupun kabel bawah laut sebagai contoh

keseluruhan jaringan BANK BNI yang ada di Indonesia ataupun yang ada

di Negara-negara lain.

Menggunakan

sarana WAN, Sebuah Bank yang ada di Bandung bisa menghubungi kantor cabangnya

yang ada di Hongkong, hanya dalam beberapa menit. Biasanya WAN agak rumit dan

sangat kompleks, menggunakan banyak sarana untuk menghubungkan antara LAN dan

WAN ke dalam Komunikasi Global seperti Internet. Tapi bagaimanapun juga antara

LAN, MAN dan WAN tidak banyak berbeda dalam beberapa hal, hanya lingkup areanya

saja yang berbeda satu diantara yang lainnya.

Protokol

Protokol

adalah aturan-aturan main yang mengatur komunikasi diantara

beberapa komputer di dalam sebuah jaringan, aturan itu termasuk

di dalamnya petunjuk yang berlaku bagi cara-cara atau metode mengakses

sebuah jaringan, topologi fisik, tipe-tipe kabel dan kecepatan transfer

data.

Protokol-Protokol

yang dikenal adalah sebagai berikut :

.

Ethernet

.

Local Talk

.

Token Ring

.

FDDI

.

ATM

Ethernet

Protocol

Ethernet sejauh ini adalah yang paling banyak digunakan, Ethernet menggunakan

metode akses yang disebut CSMA/CD (Carrier Sense Multiple

Access/Collision Detection). Sistem ini menjelaskan bahwa

setiap komputer memperhatikan ke dalam kabel dari network

sebelum mengirimkan sesuatu ke dalamnya. Jika dalam jaringan tidak

ada aktifitas atau bersih komputer akan mentransmisikan data, jika

ada transmisi lain di dalam kabel, komputer akan menunggu dan

akan mencoba kembali transmisi jika jaringan telah bersih. kadangkala

dua buah komputer melakukan transmisi pada saat yang sama, ketika hal

ini terjadi, masing-masing komputer akan mundur dan akan menunggu

kesempatan secara acak untuk mentransmisikan data kembali. metode ini dikenal

dengan koalisi, dan tidak akan berpengaruh pada kecepatan transmisi dari

network.

Protokol

Ethernet dapat digunakan untuk pada

model jaringan Garis lurus , Bintang, atau Pohon . Data

dapat ditransmisikan melewati kabel twisted pair, koaksial, ataupun kabel fiber

optic pada kecepatan 10 Mbps.

LocalTalk

LocalTalk

adalah sebuh protokol network yang di kembangkan oleh Apple Computer, Inc.

untuk mesin-mesin komputer Macintosh . Metode yang digunakan oleh

LocalTalk adalah CSMA/CA (Carrier Sense Multiple Access with Collision

Avoidance). Hampir sama dengan CSMA/CD.. Adapter LocalTalk dan cable twisted

pair khusus dapat digunakan untuk menghubungkan

beberapa komputer melewati port serial. Sistem Operasi Macintosh

memungkinkan koneksi secara jaringan peer-to-peer tanpa

membutuhkan tambahan aplikasi khusus

Protokol

LocalTalk dapat digunakan untuk model jaringan Garis Lurus ,Bintang ,

ataupun model Pohon dengan menggunakan kabel twisted pair . Kekurangan yang

paling mencolok yaitu kecepatan transmisinya. Kecepatan transmisinya

hanya 230 Kbps.

Token Ring

Protokol

Token di kembangkan oleh IBM pada pertengahan tahun 1980. Metode Aksesnya melalui

lewatnya sebuah token dalam sebuah lingkaran seperti Cincin . Dalam lingkaran

token, komputer–komputer dihubungkan satu dengan yang lainnya seperti

sebuah cincin. Sebuah Sinyal token bergerak berputar dalam sebuah lingkaran

(cincin) dalam sebuah jaringan dan bergerak dari

sebuah komputer-menuju ke komputer berikutnya, jika pada

persinggahan di salah satu komputer ternyata ada data yang ingin

ditransmisikan, token akan mengangkutnya ke tempat dimana data itu ingin ditujukan,

token bergerak terus untuk saling mengkoneksikan diantara

masing-masing komputer.

Protokol

Token Ring membutuhkan model jaringan Bintang dengan menggunakan

kabel twisted pair atau kabel fiber optic . Dan dapat melakukan kecepatan

transmisi 4 Mbps atau 16 Mbps. Sejalan dengan perkembangan

Ethernet, penggunaan Token Ring makin berkurang sampai sekarang.

FDDI

Fiber

Distributed Data Interface (FDDI) adalah sebuah

Protokol jaringan yang menghubungkan antara dua atau

lebih jaringan bahkan pada jarak yang jauh . Metode

aksesnyayang digunakan oleh FDDI adalah model token . FDDI menggunakan dua buah

topologi ring secara fisik. Proses transmisi baiasanya menggunakan satu buah

ring, namun jika ada masalah ditemukan akan secara otomatis menggunakan ring

yang kedua.

Sebuah

keuntungan dari FDDI adalah kecepatan dengan menggunakan fiber optic cable pada

kecepatan 100 Mbps.

ATM

ATM

adalah singkatan dari Asynchronous Transfer Mode (ATM) yaitu

sebuah protokol jaringan yang mentransmisikan pada kecepatan 155 Mbps

atau lebih . ATM mentarnsmisikan data kedalam satu paket dimana pada protokol

yang lain mentransfer pada besar-kecilnya paket. ATM mendukung variasi media

seperti video, CD-audio, dan gambar. ATM bekerja pada model

topologi Bintang , dengan menggunakan Kabel fiber optic ataupun

kabel twisted pair . ATM pada umumnya digunakan untuk menghubungkan dua atau

lebih LAN . dia juga banyak dipakai oleh Internet Service

Providers (ISP) untuk meningkatkan kecepatan akses Internet untuk klien

mereka.

Topologi/Bentuk Jaringan

Topologi

suatu jaringan didasarkan pada cara penghubung sejumlah node atau

sentral dalam membentuk suatu sistem jaringan.

Topologi jaringan yang umum dipakai adalah : Mess, Bintang (Star),

Bus, Tree, dan Cincin (Ring).

a. Topologi

Jaringan Mesh

Topologi jaringan ini

menerapkan hubungan antar sentral secara penuh. Jumlah saluran harus disediakan

untuk membentuk jaringan Mesh adalah jumlah sentral dikurangi 1 (n-1,

n = jumlah sentral). Tingkat kerumitan jaringan sebanding dengan

meningkatnya jumlah sentral yang terpasang. Dengan demikian disamping kurang

ekonomis juga relatif mahal dalam pengoperasiannya.

b. Topologi

Jaringan Bintang (Star)

Dalam

topologi jaringan bintang, salah satu sentral dibuat sebagai sentral

pusat. Bila dibandingkan dengan sistem mesh, sistem ini mempunyai tingkat

kerumitan jaringan yang lebih sederhana sehingga sistem menjadi lebih

ekonomis, tetapi beban yang dipikul sentral pusat cukup berat. Dengan demikian

kemungkinan tingkat kerusakan atau gangguan dari sentral ini lebih besar.

c. Topologi

Jaringan Bus

Pada topologi ini

semua sentral dihubungkan secara langsung pada medium transmisi dengan

konfigurasi yang disebut Bus. Transmisi sinyal dari suatu sentral tidak

dialirkan secara bersamaan dalam dua arah. Hal ini berbeda sekali dengan yang

terjadi pada topologi jaringan mesh atau bintang, yang pada kedua

sistem tersebut dapat dilakukan komunikasi atau interkoneksi antar sentral

secara bersamaan.

topologi jaringan bus tidak umum digunakan untuk interkoneksi antar sentral, tetapi biasanya digunakan pada sistem jaringan komputer.

topologi jaringan bus tidak umum digunakan untuk interkoneksi antar sentral, tetapi biasanya digunakan pada sistem jaringan komputer.

d. Topologi

Jaringan Pohon (Tree)

Topologi jaringan ini

disebut juga sebagai topologi jaringan bertingkat. Topologi ini

biasanya digunakan untuk interkoneksi antar sentral dengan hirarki yang

berbeda. Untuk hirarki yang lebih rendah digambarkan pada lokasi yang rendah

dan semakin keatas mempunyai hirarki semakin tinggi.

Topologi jaringan jenis ini cocok digunakan pada

sistem jaringan komputer.

e. Topologi

Jaringan Cincin (Ring)

Untuk

membentuk jaringan cincin, setiap sentral harus dihubungkan seri satu

dengan yang lain dan hubungan ini akan membentuk loop tertutup. Dalam sistem

ini setiap sentral harus dirancang agar dapat berinteraksi dengan sentral yang

berdekatan maupun berjauhan. Dengan demikian kemampuan melakukan switching ke

berbagai arah sentral.

Keuntungan dari topologi jaringan ini antara lain : tingkat kerumitan jaringan rendah (sederhana), juga bila ada gangguan atau kerusakan pada suatu sentral maka aliran trafik dapat dilewatkan pada arah lain dalam sistem.

Keuntungan dari topologi jaringan ini antara lain : tingkat kerumitan jaringan rendah (sederhana), juga bila ada gangguan atau kerusakan pada suatu sentral maka aliran trafik dapat dilewatkan pada arah lain dalam sistem.

Yang paling

banyak digunakan

dalam jaringan komputer adalah jaringan bertipe bus

dan pohon (tree), hal ini karena alasan kerumitan, kemudahan instalasi dan

pemeliharaan serta harga yang harus dibayar.

Tapi hanya jaringan bertipe pohon (tree) saja yang diakui kehandalannya karena putusnya salah satu kabel pada client, tidak akan mempengaruhi hubungan client yang lain.

Tapi hanya jaringan bertipe pohon (tree) saja yang diakui kehandalannya karena putusnya salah satu kabel pada client, tidak akan mempengaruhi hubungan client yang lain.

22. Mengidentifikasi ukuran, tipe dan jenis kabel

Jaringan

1. Kabel UTP (Unshielded Twisted Pair)

Kabel UTP yang

merupakan singkatan dari Unshielded Twisted Pair adalah jenis kabel yang paling

banyak digunakan pada pemasangan jaringan. Kabel UTP memiliki 2 bentuk kabel

yakni ada yang 4 pasang dan 8 pasang kabel kecil yang memiliki warna yang berbeda

kemudian dililit satu sama lain lalu dibungkus dengan bantuan perekat kepala

kabel. Kegunaan perekat ini untuk melindungi jalur setiap kabel, untuk

mengurangi terjadinya konsleting pada arus listrik diantara ke-4 kabel tersebut

pada saat arus dinyalakan.

Adapun konektor yang digunakan umumnya bertipe RJ-45 connector.

Konektor ini terbuat dari bahan plastik yang sering kali kita temui pada

konektor kabel telepin, ethernet, modem, atau ISDN. Adapun kelebihan yang didukung dari

kabel UTP ini mampu mencapai kecepatan maksimal 100 mbps. Dengan rata rata

kecepatan 10 mbps.

Adapun kekurangan

kabel UTP ini yaitu memiliki jangkauan jarak yang pendek yakni hanya berjarak

100 m saja, dan kabel UTP tergolong jenis kabel yang sensitif terhadap

kehadiran perangkat listrik yang lain, sehingga mampu menciptakan reaksi

gelombang frekuensi radio, yang akan mengganggu hantaram sinyal ke perangkat

yang terhubung.

Adapun Metode pemasangan kabel UTP pada jaringan komputer ini dibagi

menjadi 2 metode, yaitu, kabel dipasang secara lurus, atau kabel dipasang

dengan bentuk silang (twisted). Penerapan kedua metode pemasangan kabek ini

disesuaikan dengan jenis perangkat yang digunakan.

2. Kabel STP (Shielded Twisted Pair)

Kabel STP dengan

Kabel UTP pada dasarnya adalah pembagian dari kabel jenis Twisted Pair. Dimana

jika dilihat dari fungsi dan bentuk, kedua kabel ini masih memiliki kesamaan.

Dilihat Dari segi bentuk, kabel STP juga memiliki 4 atau 8 pasang kabel kecil

dengan warna yang berbeda beda. Namun bedanya pada ke-4 pasang kabel ini masing

masing telah dilapisi dengan pembungkus tambahan, berupa selubung tembaga atau

aluminium foil yang berguna untuk mengatasi timbulnya gangguan reaksi yang

disebabkan karena perangkat listrik mempengaruhi kinerja jaringan tersebut.

Adapu Tipe konektor

yang digunakan pada Kabel STP memiliki 2 jenis. Dimana kabel STP produksi lama

masih menggunakan tipe konektor RJ-45 sama halnya seperti yang digunakan pada

kabel UTP, sementara untuk model terbarunya dirasa sedikit lebih maju, karena

tipe konektor yang digunakan adalah konektor ground, yakni konektor yang sudah

dilapisi dengan logam, bukan plastik sehingga memberikan hasil proteksi kabel

yang lebih baik.

Kabel STP ini dibuat

dan dilapisi menggunakan bahan yang berkualitas Seperti bahan yang digunakan

sebagai bahan pelindung aluminium, logam, tembaga. Sehingga tak heran jika

Kabel STP harganya sedikit lebih mahal daripada kabel UTP. Tapi tak

apalah,karena dilihat dari kualitasnya kabel STP masih cukup unggul dalam

beberapa hal, seperti tahan terhadap kelembaban, mencegah resiko masuknya air,

tidak terpengaruh gangguan dari luar maupun jangkauan dengan jarak yang lebih

jauh. Namun sayangnya apabila kabel STP terjadi kerusakan, kabel ini sulit untuk

diperbaiki mengingat komponen bahan yang digunakan cukup keras, tebal dan kuat.

33. Memilih

penggunaan sistem kabel atau wireless

Kabel

Apa itu

Kabel? Kabel merupakan komponen penting dalam jaringan. Kabellah yang membuat

data bisa mengalir di jaringan. Pada prinsipnya jangan sampai memilih kabel

berkualitas jelek, walaupun harganya murah. Ada beberapa alasan untuk hal ini,

di antaranya adalah:

• Investasi untuk kabel biasanya hanya dilakukan sekali pada saat awal instalasi jaringan.

• Kabel jaringan cenderung disembunyikan di balik dinding atau di bawah lantai. Jika menggunakan kabel bermutu rendah dan suatu saat ditemukan ada masalah pada kabel, maka usaha untuk membongkar dan memasang kembali kabel akan jauh lebih mahal dibandingkan harga yang dibayar untuk mendapatkan kabel kualitas bagus yang tak merepotkan.

Dari sisi kabel, ada beberapa tipe kabel yang digunakan banyak orang, yaitu:

• UTP (unshielded twisted pair),

• coaxial,

• fiber optik.

• Investasi untuk kabel biasanya hanya dilakukan sekali pada saat awal instalasi jaringan.

• Kabel jaringan cenderung disembunyikan di balik dinding atau di bawah lantai. Jika menggunakan kabel bermutu rendah dan suatu saat ditemukan ada masalah pada kabel, maka usaha untuk membongkar dan memasang kembali kabel akan jauh lebih mahal dibandingkan harga yang dibayar untuk mendapatkan kabel kualitas bagus yang tak merepotkan.

Dari sisi kabel, ada beberapa tipe kabel yang digunakan banyak orang, yaitu:

• UTP (unshielded twisted pair),

• coaxial,

• fiber optik.

Saat ini

Jenis kabel yang banyak dipilih orang terutama untuk jaringan kecil adalah UTP.

Beberapa perusahaan yang cukup kaya memang cenderung memilih kabel fiber optik,

karena dukungan untuk pengembangan ke depan yang lebih bagus. Ada pula beberapa

pengguna yang hanya menggunakan kabel fiber optik untuk backbone dan

menggunakan UTP pada segmen-segmen jaringannya. Dari sisi pemasangan, UTP

dapat dikatakan paling tak merepotkan, Anda bisa memasangnya sendiri dengan

hanya sedikit pengalaman.

Nirkabel / Wireless

Jaringan

yang menggunakan kabel melakukan transmisi data dari computer satu ke yang

lainnya melewati kabel-kabel. Sedangkan pada jaringan nirkabel transmisi data

menggunakan gelombang radio. Jaringan nirkabel atau wireless mengirim dan

menerima data melalui jalur udara sehingga meminimalkan kabel sebagai

penghubung. Seperti computer Notebook dan PDA (Personal Data Assistant)

merupakan computer yang dapat digunakan dengan jaringan tanpa menggunakan

kabel.

Jaringan nirkabel ini mempunyai keuntungan dibandingkan dengan jaringan kabel yaitu :

• Jaringan nirkabel menyediakan pengakses secara realtime kepada pengguna LAN selama batas aksesnya.

• Proses installasi jaringan ini cepat dan mudah tidak membutuhkan kabel.

• Jaringan nirkabel sangat fleksibel terhadap tempat.

• Konfigurasi jaringan dapat diubah menjadi peer to peer untuk pengguna yang lebih sedikit.

Disamping keuntungan jaringan nirkabel ada kekurangannya yaitu:

• Transmisi data hanya 1-2 Mbps yang jauh lebih rendah dibanding dengan jaringan kabel.

• Biaya yang cukup mahal.

• Transmisi data dari komputer yang berbeda dapat mengganggu satu sama lainnya.

• Kapasitas jaringannya memiliki keterbatasan, yang disebabkan spectrum-nya tidak besar (pita frekuensi tidak dapat diperbesar).

• Keamanan dan kerahasiaan data kurang terjamin.

Sistem komunikasi dengan jaringan nirkabel terbagi menjadi sistem microwave, sistem laser infra red, dan sistem kabel. Kedua sistem pertama ini mengharuskan pengirim dan penerima berada pada satu garis dan sangat rentan terhadap kondisi alam yang berubah-ubah. Sistem kabel digunakan untuk komunikasi melalui alat-alat dengan jaringan tanpa kabel. Keberadaan handphone dan telepon pada mobil memudahkan transmisi informasi untuk daerah yang tidak terjangkau dan dapat proses penyampaian pesan dapat terjadi di mana saja. kecanggihan telekomunikasi dengan teknologi nirkabel juga memungkinkan adanya jaringan LAN dan kantor-kantor maya yang berbasis dengan penggunaan internet untuk mengakses informasi antara client dengan perusahaan serta menciptakan kondisi fleksibel tanpa menggunakan berbagai jenis kabel dalam penggunaannya.

Jaringan nirkabel ini mempunyai keuntungan dibandingkan dengan jaringan kabel yaitu :

• Jaringan nirkabel menyediakan pengakses secara realtime kepada pengguna LAN selama batas aksesnya.

• Proses installasi jaringan ini cepat dan mudah tidak membutuhkan kabel.

• Jaringan nirkabel sangat fleksibel terhadap tempat.

• Konfigurasi jaringan dapat diubah menjadi peer to peer untuk pengguna yang lebih sedikit.

Disamping keuntungan jaringan nirkabel ada kekurangannya yaitu:

• Transmisi data hanya 1-2 Mbps yang jauh lebih rendah dibanding dengan jaringan kabel.

• Biaya yang cukup mahal.

• Transmisi data dari komputer yang berbeda dapat mengganggu satu sama lainnya.

• Kapasitas jaringannya memiliki keterbatasan, yang disebabkan spectrum-nya tidak besar (pita frekuensi tidak dapat diperbesar).

• Keamanan dan kerahasiaan data kurang terjamin.

Sistem komunikasi dengan jaringan nirkabel terbagi menjadi sistem microwave, sistem laser infra red, dan sistem kabel. Kedua sistem pertama ini mengharuskan pengirim dan penerima berada pada satu garis dan sangat rentan terhadap kondisi alam yang berubah-ubah. Sistem kabel digunakan untuk komunikasi melalui alat-alat dengan jaringan tanpa kabel. Keberadaan handphone dan telepon pada mobil memudahkan transmisi informasi untuk daerah yang tidak terjangkau dan dapat proses penyampaian pesan dapat terjadi di mana saja. kecanggihan telekomunikasi dengan teknologi nirkabel juga memungkinkan adanya jaringan LAN dan kantor-kantor maya yang berbasis dengan penggunaan internet untuk mengakses informasi antara client dengan perusahaan serta menciptakan kondisi fleksibel tanpa menggunakan berbagai jenis kabel dalam penggunaannya.

44. Menghitung Physical and financial constraint

Pengertian Teori Kendala (Theory of Constraint)

Management

Constraint atau lebih dikenal dengan Theory of Constraint (TOC) merupakan salah

satu teori dalam ilmu manajemen bisnis untuk mencapai laba melalui identifikasi

kendala yang dialami oleh perusahaan dan kemudian mencari solusi untuk

mengatasi hambatan tersebut.

TOC adalah filosofi

manajemen yang pertama kali diperkenalkan oleh Dr. Elihayu M. Goldratt dalam

bukunya “The Goal” pada tahun 1984. TOC kemudian berkembang menjadi salah satu

faktor penting dalam ilmu manajemen.

Tujuan Teori Kendala (Theory of Constraint)

- Untuk dapat

mencapai keuntungan perusahaan secara maksimal, sehingga teori ini dalam

kajian manajemen berfokus pada peningkatan laba.

Konsep Dasar Teori

Kendala (Theory of Constraint)

1. Manajemen Fokus

Pada 3 Ukuran Kinerja Perusahaan

- Throughput

: Tingkat kemampuan perusahaan

menghasilkan uang melalui pemasaran.

- Persediaan

: Biaya perusahaan untuk mengkonversi

bahan baku menjadi throughput melalui proses produksi.

- Biaya

Operasional : Semua biaya yang harus

dikeluarkan untuk mengubah inventaris menjadi throughput.

2. Mengurangi

Persediaan untuk Produk yang Lebih Baik

Manajer yang

menginginkan produk berkualitas lebih baik tidak boleh menghasilkan terlalu

banyak produk lama.

Tujuannya ialah

untuk dapat mengatasi hambatan produk lama yang ternyata buruk sehingga tidak

dijual di pasaran. Dengan mengurangi inventaris produksi, produk baru dapat

segera dilempar ke pasar untuk meminimalkan pesaing yang mengeluarkan produk

serupa.

3. Harga Lebih

Rendah Dengan Menurunkan Biaya Operasi

Melalui pengurangan

biaya operasi dan investasi, margin setiap produk akan meningkat per unit, yang

menghasilkan harga yang fleksibel.

Harga rendah dapat

terjadi jika kondisi persaingan tidak memangkas harga. Ini dapat dicapai dengan

persediaan rendah sehingga dapat mengurangi investasi, biaya penyimpangan dan

biaya operasi.

4. Respon Yang Lebih

Kompetitif

Alat persaingan

penting dalam bisnis adalah ketika perusahaan dapat mengirim produk tepat waktu

dan mengurangi waktu tunggu untuk memproduksi barang.

Jadi manajer kendala

di sini memiliki peran untuk memperkirakan waktu yang dibutuhkan untuk

memproduksi barang langsung ke distributor atau konsumen.

Ini dapat dicapai

dengan mengurangi persediaan karena memungkinkan waktu tunggu aktual yang dapat

diamati lebih akurat dan dapat memenuhi pesanan.

Tahapan Dasar Teori Kendala (Theory of Constraint)

- Mengidentifikasi

kendala-kendala yang sedang dihadapi oleh perusahaan, baik kendala yang

terjadi didalam perusahaan maupun diluar itu

- Memperbaiki

kendala tersebut dengan menggunakan sumber daya yang ada

- Melakukan

peninjauan kembali, apakah sudah ada keselarasan atau sebagainya.

- Melakukan

proses perbaikan yang berkelanjutan

- Mengevaluasi

segala kendala yang ada

Jenis – Jenis Teori Kendala

(Theory of Constraint)

1. Internal

Constraint

Internal Constraint

merupakan suatu kendala yang berasal dari dalam perusahaan. Misalnya saja

keterbatasan jam kerja pegawai atau keterbatasan mesin produksi sehingga tidak

dapat memaksimalkan hasil produksi semaksimal mungkin.

2. External

Constraint

External Constraint

yakni salah satu kendala perusahaan yang berasal dari luar, misalnya

keterbatasan supplier atau kualitas bahan baku yang kurang baik sehingga dapat

menurunkan minat konsumen.

Faktor Teori Kendala

(Theory of Constraint) Dalam Perusahaan

1. Resource Constraint

Atau yang sering

disebut dengan kendala sumber daya, meliputi batasan pada kemampuan faktor

input seperti bahan baku, jam mesin dan jam kerja karyawan.

2. Market Resource

Constraint

Juga dapat disebut

sebagai kendala pasar dimana seringkali terdapat tingkat minimal dan maksimal

hasil penjualan produk perusahaan selama periode perencanaan.

3. Balanced

Constrain

Yakni sebuah kendala

yang berasal dari faktor keseimbangan perusahaan yang dapat diidentifikasi

sebagai produksi selama siklusnya.

55. Mendeskripsikan pengetahuan teknologi dan cara kerja Jaringan

Apa itu Jaringan Komputer ?

Jaringan

komputer atau computer network adalah sistem komunikasi komputer yang

memungkinkan pertukaran data dari komputer satu ke komputer lain. Gampangnya

Jaringan Komputer adalah sistem yang menghubungkan komputer agar dapat

berkomunikasi satu sama lain.

Contoh Aktifitas yang melibatkan Jaringan Komputer

- Saat BerSelancar di Internet kita juga menggunakan jaringan komputer

- nonton video youtube

- bahkan membaca ini juga termasuk hasil dari komunikasi jaringan computer

Contoh Aktifitas yang melibatkan Jaringan Komputer

- Saat BerSelancar di Internet kita juga menggunakan jaringan komputer

- nonton video youtube

- bahkan membaca ini juga termasuk hasil dari komunikasi jaringan computer

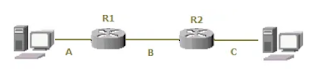

Pada contoh

di atas, kedua komputer terhubung secara langsung menggunakan kabel. Jaringan

kecil ini dapat digunakan untuk bertukar data antara hanya dua komputer ini.

kalian bisa lihat pada contoh gambar sederhana di atas ada 2 komputer yang saling terhubung menggunakan kabel yang bertugas sebagai media Transmisi (bertukar data), itu adalah salah satu tipe jaringan komputer sederhana yang hanya terhubung langsung yaiutu point to point.

Cara kerjanya pertama sender ( pengirim / Client) mengirim permintaan melalui protokol jaringan yang berbentuk encode dan mengKonfersi menjadi sinyal digital ke analog yang di terus kan ke media transmisi (dalam contoh ini gambar menggunakan kabel ) , lalu di trima oleh Reciver (penerima / Server) dan di ubah dari analog ke digital, lalu dari digital ke encode dan ti konfersi ke aplikasi dengan bentuk yang bisa di pahami manusia seperti tampilan website ini yang kalian baca.

kalian bisa lihat pada contoh gambar sederhana di atas ada 2 komputer yang saling terhubung menggunakan kabel yang bertugas sebagai media Transmisi (bertukar data), itu adalah salah satu tipe jaringan komputer sederhana yang hanya terhubung langsung yaiutu point to point.

Cara kerjanya pertama sender ( pengirim / Client) mengirim permintaan melalui protokol jaringan yang berbentuk encode dan mengKonfersi menjadi sinyal digital ke analog yang di terus kan ke media transmisi (dalam contoh ini gambar menggunakan kabel ) , lalu di trima oleh Reciver (penerima / Server) dan di ubah dari analog ke digital, lalu dari digital ke encode dan ti konfersi ke aplikasi dengan bentuk yang bisa di pahami manusia seperti tampilan website ini yang kalian baca.

66. Memprediksi untuk pengalamatan IP, menentukan

switch yang tepat sesuai dengan kebutuhan

Pernyataan pada soal tersebut benar adanya.

Hal ini dikarenakan dengan mengetahui jumlah IP yang akan digunakan, maka kita

bisa memilih switch mana yang akan kita gunakan. Ketika tidak melakukan

perhitungan dengan matang, maka kita bisa saja membeli switch secara asal,

namun hal tersebut akan mengakibatkan anggaran kita semakin banyak ketika

switch yang digunakan mudah rusak atau port yang dimiliki pada switch kurang

sehingga diperlukan adanya switch tambahan.

Pembahasan

Misal kita akan membuat jaringan komputer

dengan jumlah 17 komputer, maka kita bisa menggunakan switch dengan isi 24

port. Daripada kita menggunakan 4 buah switch dengan masing-masing switch

memiliki 6 buah port. Switch merupakan salah satu perangkat jaringan

komputer.Beberapa perangkat jaringan komputer lainnya

adalah:

1. Router

2. Kabel jaringan

3. Modem

4. Kartu Wireless

5. Kartu LAN

6. Access Point

Pelajari

lebih lanjut

Demikian pembahasan mengenai memprediksi

alamat IP yang berhubungan dengan pemilihan perangkat switch. Dengan mengetahui

jumlah IP yang akan digunakan, maka kita bisa memilih tipe switch apa yang akan

kita gunakan.

7. Mengkonfigurasi Switch pada Jaringan

7. Mengkonfigurasi Switch pada Jaringan

Konsep Konfigurasi Switch

Switch adalah perangkat jaringan yang bekerja pada Layer 2

OSI (data link) yang berfungsi sebagai titik konsentrasi untuk

perangkat-perangkat lain yang terhubung seperti komputer, server, router,

hub, dan switch lainnya. Pada awalnya hub adalah

perangkat konsentrasi yang menyediakan beberapa port yang

mirip dengan switch. Akan tetapi dengan hub seluruh

komputer yang terhubung akan berbagi bandwidthbersama (shared-bandwidth)

dan collision dapat terjadi. Hub beroperasi

secara half-duplex (hanya dapat mengirim atau menerima pada

suatu waktu) karena hub harus mampu mendeteksi collision. Switch menyediakan

koneksi point-to-point terdedikasi(virtual circuit) antara

dua perangkat jaringan (seperti komputer, server, router) sehingga

tidak terjadi collision. Karena switch tidak perlu

mendeteksi collision, makaswitch dapat beroperasi

secara full-duplex (mengirim dan menerima secara simultan)

yang akan melipatgandakan throughput-nya. Switch-switch Ethernet

tersedia dengan berbagai kecepatan yaitu 10Mbps (standard Ethernet), 100Mbps

(Fast Ethernet) and 1000Mbps (Gigabit Ethernet).

Dengan kemampuan switch tersebut, pembangunan VLAN ( Virtual Local Area Network ) dapat dilakukan. Dengan VLAN, komputer yang tergabung tidak harus berada pada satu daerah yang sama. Berlandaskan pada keinginan tersebut, maka upaya-upaya penyempurnaan terus dilakukan oleh berbagai pihak. Dengan memanfaatkan berbagai teknik khususnya teknik subnetting dan penggunaan hardware yang lebih baik (antara lain switch) maka muncullah konsep VLAN yang diharapkan memberikan hasil yang lebih baik dibanding LAN.

Konfigurasi Umum Switch

Penggunaan switch pada jaringan akan membuat jaringan tersebut lebih handal dan terasa lebih cepat. Switch yang baru dibeli dan langsung dipasang akan segera bekerja seperti seharusnya. Ada beberapa konfigurasi umum yang dilakukan oleh administrator jaringan, yaitu :

Dengan kemampuan switch tersebut, pembangunan VLAN ( Virtual Local Area Network ) dapat dilakukan. Dengan VLAN, komputer yang tergabung tidak harus berada pada satu daerah yang sama. Berlandaskan pada keinginan tersebut, maka upaya-upaya penyempurnaan terus dilakukan oleh berbagai pihak. Dengan memanfaatkan berbagai teknik khususnya teknik subnetting dan penggunaan hardware yang lebih baik (antara lain switch) maka muncullah konsep VLAN yang diharapkan memberikan hasil yang lebih baik dibanding LAN.

Konfigurasi Umum Switch

Penggunaan switch pada jaringan akan membuat jaringan tersebut lebih handal dan terasa lebih cepat. Switch yang baru dibeli dan langsung dipasang akan segera bekerja seperti seharusnya. Ada beberapa konfigurasi umum yang dilakukan oleh administrator jaringan, yaitu :

Mengganti nama switch

Untuk mengganti nama switch, digunakan perintah

hostname , seperti :

Switch>enable

Switch#configure terminal

Switch(config)#hostname ganti

ganti(config)#

Switch>enable

Switch#configure terminal

Switch(config)#hostname ganti

ganti(config)#

Membuat password pada switch

Ada dua cara untuk membuat password pada switch,

yaitu dengan enable password dan enable secret . Perbedaan pada kedua perintah

itu adalah enable password tidak dienkripsi dan enable secret dienkripsi.

Contoh konfigurasinya :

ganti(config)#enable password tekkom

ganti(config)#enable secret teknik komputer

jika kedua perintah ini dikonfigurasi pada switch, maka yang akan digunakan sebagaipassword pada switch adalah perintah enable secret .

ganti(config)#enable password tekkom

ganti(config)#enable secret teknik komputer

jika kedua perintah ini dikonfigurasi pada switch, maka yang akan digunakan sebagaipassword pada switch adalah perintah enable secret .

Mengkonfigurasi

interface

Perintah yang digunakan untuk melakukan konfigurasi pada interface yang

ada padaswitch dengan perintah interface , seperti :

ganti(config)#interface fastEthernet 0/3

ganti(config-if)#

8. Menentukan perangkat baru untuk jaringan

ganti(config-if)#

8. Menentukan perangkat baru untuk jaringan

Cara untuk menentukan perangkat baru dalam sebuah jaringan

adalah melakukan konfigurasi pada perangkat tersebut. Walaupun tidak semua

perangkat yang baru harus dilakukan konfigurasi. Misal ketika kita mengganti

switch pada jaringan komputer kita. Sedangkan pada perangkat komputer kita

harus memberikan alamat IP terlebih dahulu. Langkah untuk memberikan IP pada

komputer adalah:

1. Masuk ke control panel

2. Kemudian pilih Network and sharing centre

3. Pilih Change adapter setting

4. Pilih LAN atau interface yang akan diberikan alamat IP dengan

cara klik kanan pilih Properties

5. Kemudian isi IP sesuai dengan IP jaringan komputer kita

6. Klik OK

Pembahasan

Penambahan perangkat baru pada jaringan dibutuhkan ketika

perangkat lama sudah terpakai semua. Seperti yang telah kita bahas tadi,

pemberian IP merupakan salah satu cara agar perangkat baru tersebut bisa

digunakan. IP sendiri terbagi menjadi beberapa jenis, jenis-jenis IP adalah:

1. IP Address Public

2. IP Address Private

3. IP Address Dinamis

4. IP Address Statis

5. IP Address Versi 4

6. IP Address Versi 6

Pelajari lebih lanjut

Demikian pembahasan mengenai cara untuk menentukan perangkat

baru dalam sebuah jaringan, kita bisa menentukan perangkat baru tersebut baru

atau tidak, dari alamat IP yang kita berikan pada setiap masing-masing

komputer.

9. Menentukan Pengalamatan IP Address

9. Menentukan Pengalamatan IP Address

Penjelasan :

IP Address

(Internet Protocol) merupakan deretan angka biner antara 32-bit sampai 128-bit

yang digunakan sebagai alamat identifikasi tiap host komputer dalam jaringan

Internet.

Cara menentukan

pengalamatan IP Address

1. Addressing, IP

Address mengidentifikasi secara detail untuk di setiap host jaringan, sehingga

dapat menjamin data yang dikirim tertuju pada alamat yang benar.

2. Routing, Ini

merupakan pengaturan gateway yang bertujuan untuk mengirim data kepada jaringan

dimana host tujuan berada.

3. Multiplexing,

Ini merupakan pengaturan nomor port dan protokol yang mengirim data pada modul

software yang benar di dalam host jaringan.

110.

Mengkonfigurasi Routing dari IP Address

1.

Login ke Mikrotik melalui Winbox atau Telnet, dibawah ini salah satu contohnya:

2. Masukkan IP Statik yang didapatkan dari Biznet dan dimasukkan

pada interface yang mengarah ke Wan (kabel Biznet), dalam hal ini : 117.102.85.138/29 (Subnet Mask : 255.255.255.248, gateway : 117.102.85.137).

Berikut ini langkah-langkahnya : Klik IP > Addresses > Add (+).

3. Klik IP >

Routes > Add (+) > Destination (0.0.0.0/0), Gateway

(contoh : 117.102.85.137), Pref. Source (contoh : 117.102.85.138).

Hal ini dibutuhkan

agar IP Statik yang didapatkan dapat di routing ke internet:

4. Untuk mengisi DNS berikut langkah

-langkahnya : IP > DNS > Settings > Primary DNS (203.142.82.222), Secondary DNS (203.142.84.222), setelah itu harap dicentang di bagian Allow Remote Requests:

5.

Agar PC Client dapat terhubung ke Mikrotik dan mendapatkan IP DHCP Server berikut langkah-langkahnya (note : jika di sisi MIkrotik di set Statik untuk interface ke sisi PC client/LAN, langkah-langkah ini tidak perlu dilakukan) : IP > DCHP Server > Setup > kemudian ikuti instruksi dan langkah-langkahnya:

6. Agar PC Client dapat terhubung ke internet maka perlu dilakukan Masquerade, berikut ini langkah-langkahnya : > IP > Firewall > Nat > Add (+) > Chain : srcnat > Out Interface : WAN > Action (tab) : Masquerade

7. 7. Untuk melakukan percobaan Ping dan Traceroute

dapat dilakukan melalui program New Terminal, Telnet atau Tools >

Ping dari Mikrotik.

111.

Menganalisis Protokol routing untuk internal

Gateway (Internal Gateway protokol)

Routing

merupakan proses pencarian path atau alur guna memindahkan informasi dari

host sumber (source address) ke host tujuan (destinations address)

melalui koneksi internetwork.

Router menyaring (filter) lalu

lintas data. Penyaringan dilakukan bukan dengan melihat alamat paket data,

tetapi dengan menggunakan protokol tertentu. Router muncul untuk menangani

perlunya membagi jaringan secara logikal bukan fisikal. Sebuah IP router bisa

membagi jaringan menjadi beberapa subnet sehingga hanya lalu lintas yang

ditujukan untuk IP address tertentu yang bisa mengalir dari satu segmen ke

segmen lain. Kita akan menggunakan router ketika akan menghubungkan jaringan

komputer ke jaringan lain, baik jaringan pribadi (LAN/WAN) atau jaringan publik

(Internet).Diperlukan adanya router untuk melakukan routing di dalam jaringan,

dimana router membutuhkan informasi-informasi sebagai berikut:

·

Alamat Tujuan/Destination Address – Tujuan atau

alamat item yang akan dirouting

·

Mengenal sumber informasi – Dari mana sumber (router

lain) yang dapat dipelajari oleh router dan memberikan jalur sampai ke tujuan.

·

Menemukan rute – Rute atau jalur mana

yang mungkin diambil sampai ke tujuan.

·

Pemilihan rute – Rute yang terbaik yang

diambil untuk sampai ke tujuan.

·

Menjaga informasi routing – Suatu cara untuk menjaga

jalur sampai ke tujuan yang sudah diketahui dan paling sering dilalui.

Analogi :

Misalkan kita berada pada

persimpangan jalan, mungkin kita akan merasa bingung jika tidak ada petunjuk

jalan, di setiap persimpangan jalan (router) seharusnya ada petunjuk jalan

supaya orang tidak bingung dan tersesat. Untuk jalan yang rumit dan

berputar-putar tidaklah cukup jika menggunakan static routing. Tentunya kita

akan merasa bingung jika disetiap persimpangan kita harus bertanya pada orang

apalagi kepada orang yang tidak tahu. Oleh karena itu disini diperlukan dinamic

routing, analoginya seperti ada polisi yang membawa HT dan memberikan jalur

mana saja yang bisa dilewati. Polisi akan selalu koordinasi beberapa kali

sehari, agar jika ada jalan yang macet, ada tabrakan, ada pohon rubuh, polisi

akan segera meng-update petunjuk jalan yang lain.

Biasanya polisi yang bertingkat

rendah akan memakai HT yang kita sebut sebagai RIP, yang memiliki jarak paling

jauh 30 hop (simpangan). Polisi yang berada pada tempat yang ramai bisa

menggunakan isis atau ospf, biasanya sudah membawa HP maupun PDA jadi akan

lebih pintar dan cepat untuk melakukan update. Polisi tingkat dunia biasanya

memiliki kantor pada persimpangan dan sudah mempunyai peralatan pengacak

jaringan seluruh dunia, ini disebut BGP.

Ada dua bagian routing paket IP

:

1.

Bagaimana meneruskan paket dari interface input ke interface

output pada suatu router (“IP forwarding”) ?

·

Paket biasanya diteruskan (forwarding) kesejumlah router sebelum

mencapai host tujuan

·

IP forwarding dilaksanakan atas dasar hop-by-hop yaitu tidak ada

yang tau rute yang lengkap. Tujuan forwarding adalah membawa paket IP lebih

dekat ke tujuan

2.Bagaimana mencari dan

men-setup rute (“Routing algorithm”) ?

Protokol routing membentuk suatu tabel routing yang digunakan

untuk menyeleksi jalur yang akan digunakan. Didalam tabel routing terdapat

suatu alamat tujuan paket data dan hop yaitu suatu router yang akan dituju

setelah router tersebut.

Konsep berikut sangatlah penting untuk memahami routing pada

jaringan IP:

– Autonomous system

– Interior vs

Exterior routing

– Distance vector vs.

link state routing algorithms

Autonomous System (AS)

Suatu autonomous system adalah

bagian logical dari jaringan IP yang besar, biasanya dimiliki oleh sebuah

organisasi jaringan dan diadministrasikan oleh sebuah management resmi. Setiap

router dapat berkomunikasi dengan router yang lain dalam satu autonomous

system.

Contoh dari autonomous region

adalah:

–

Internet Service Provider Regional

–

Jaringan kampus ITB

Di dalam autonomous system,

routing dilaksanakan secara:

1.

Interior Routing yaitu dalam autonomous

system

2.

Exterior Routing yaitu antara autonomous

system

Perbedaan Interior

Routing dan Exterior Routing

Interior Routing

|

Exterior Routing

|

Routing

di dalam suatu AS

|

Routing

antara AS

|

Protokol

untuk Intradomain routing juga disebut Interior Gateway Protocol /

IGPProtokol yang populer

·

RIP

(sederhana, lama)

·

OSPF

(lebih baik)

|

Protokol

untuk interdomain routing disebut Exterior Gateway Protocol/ EGPProtokol

routing:

·

EGP

·

BGP

(lebih baru)

|

Mengabaikan

Internet di luar AS

|

Mengasumsikan

Internet terdiri dari sekumpulan interkoneksi AS

|

Algoritma-Algoritma

Routing (Pada Internet)

Perbedaan mendasar antara

distance vector dan link state adalah:

1.

Distance Vector hanya memiliki informasi routing dari router

tetangganya, sedangkan Link State memiliki informasi routing dari setiap node yang

ada.

2.

Untuk mendapatkan lintasan/rute yang terbaik, Distance Vector

menggunakan Algoritma Bellman-Ford, sedangkan Link State menggunakan Algoritma

Djikstra.

Distance Vector

Pembentukan tabel routing pada

Distance Vector dilakukan dengan cara tiap-tiap router atau PC router akan

saling bertukar informasi routing dengan router atau PC router yang terhubung

langsung. Proses pertukaran informasi routing dilakukan secara periodik, misal

tiap 30 detik.

Proses pembentukan tabel pada

protokol routing yang menggunakan konsep distance vector adalah sebagai berikut

:

1.

Mula-mula tabel routing yang dimiliki oleh masing-masing router

atau PC router akan berisi informasi alamat jaringan yang terhubung langsung

dengan router atau PC router tersebut.

2.

Secara periodik masing-masing router atau PC router akan saling

bertukar informasi sehingga isi tabel routing dari semua router terisi lengkap

(converged).

Link State

Protokol routing yang

menggunakan konsep link state akan membentuk tabel routing menurut pandangan

atau perhitungan router atau PC router masing-masing, tidak bergantung pada

pendapat router atau PC router tetangga.

Tabel routing yang dibentuk

dengan menggunakan konsep link state dilakukan melalui beberapa tahapan sebagai

berikut :

1.

Pada awalnya setiap router atau PC router akan saling

mengirimkan dan melewatkan paket link state.

2.

Paket link state yang diterima dari router atau PC router lain

dikumpulkan dalam sebuah database topologi.

3.

Berdasarkan informasi yang terkumpul di dalam database, router

atau PC router melakukan perhitungan dengan mengggunakan algoritma short

path first (SPF).

4.

Algoritma SPF menghasilkan short path first tree.

5.

Akhirnya SPF Tree membentuk daftar isi tabel routing.

Kelima proses di atas dilakukan

oleh masing-masing router atau PC router. Jika terjadi perubahan topologi

jaringan, pemberitahuannya akan dikirimkan segera ke tiap-tiap router atau PC

router sehingga proses update informasi routing dapat segera dilakukan.

Static Routing

Router meneruskan paket dari

sebuah network ke network yang lainnya berdasarkan rute (catatan: seperti rute

pada bis kota) yang ditentukan oleh administrator. Rute pada static routing

tidak berubah, kecuali jika diubah secara manual oleh administrator.

kekurangan dan kelebihan

static routing:

– dengan menggunakan next hop

( + ) dapat mencegah

trjadinya eror dalam meneruskan paket ke router tujuan apabila router yang akan

meneruskan paket memiliki link yang terhubung dengan

banyak router.itu disebabkan karena router telah mengetahui next hop,

yaitu ip address router tujuan

( – ) static routing yang

menggunakan next hop akan mengalami multiple lookup atau lookup yg berulang.

lookup yg pertama yang akan dilakukan adalah mencari network tujuan,setelah itu

akan kembali melakukan proses lookup untuk mencari interface mana yang

digunakan untuk menjangkau next hopnya.

– dengan menggunakan

exit interface

( + ) proses lookup hanya akan

terjadi satu kali saja ( single lookup ) karena router akan langsung meneruskan

paket ke network tujuan melalui interface yang sesuai pada routing table

( – ) kemungkinan akan terjadi

eror keteka meneruskan paket. jika link router terhubung dengan banyak router,

maka router tidak bisa memutuskan router mana tujuanya karena tidak adanya next

hop pada tabel routing. karena itulah, akan terjadi eror.

routing static dengan

menggunakan next hop cocok digunakan untuk jaringan multi-access network atau

point to multipoint sedangkan untuk jaringan point to point, cocok dengan menggunakan

exit interface dalam mengkonfigurasi static route.

recursive route lookup adalah

proses yang terjadi pada routing tabel untuk menentukan exit interface mana

yang akan digunakan ketika akan meneruskan paket ke tujuannya.

Dynamic Routing

Dynamic router mempelajari

sendiri Rute yang terbaik yang akan ditempuhnya untuk meneruskan paket dari

sebuah network ke network lainnya. Administrator tidak menentukan rute yang

harus ditempuh oleh paket-paket tersebut. Administrator hanya menentukan

bagaimana cara router mempelajari paket, dan kemudian router mempelajarinya

sendiri. Rute pada dynamic routing berubah, sesuai dengan pelajaran yang

didapatkan oleh router.

Apabila jaringan memiliki lebih

dari satu kemungkinan rute untuk tujuan yang sama maka perlu digunakan dynamic

routing. Sebuah dynamic routing dibangun berdasarkan informasi yang

dikumpulkan oleh protokol routing. Protokol ini didesain untuk mendistribusikan

informasi yang secara dinamis mengikuti perubahan kondisi jaringan. Protokol routing

mengatasi situasi routing yang kompleks secara cepat dan akurat. Protokol

routng didesain tidak hanya untuk mengubah ke rute backup bila rute

utama tidak berhasil, namun juga didesain untuk menentukan rute mana yang

terbaik untuk mencapai tujuan tersebut.

Pengisian dan pemeliharaan tabel

routing tidak dilakukan secara manual oleh admin. Router saling bertukar

informasi routing agar dapat mengetahui alamat tujuan dan menerima tabel

routing. Pemeliharaan jalur dilakukan berdasarkan pada jarak terpendek antara

device pengirim dan device tujuan.

1. Routing Information

Protocol (RIP)

Routing protokol yang

menggunakan algoritma distance vector, yaitu algortima Bellman-Ford. Pertama

kali dikenalkan pada tahun 1969 dan merupakan algoritma routing yang pertama

pada ARPANET. Versi awal dari routing protokol ini dibuat oleh Xerox Parc’s

PARC Universal Packet Internetworking dengan nama Gateway Internet Protocol.

Kemudian diganti nama menjadi Router Information Protocol (RIP) yang merupakan

bagian Xerox network Services.

RIP yang merupakan

routing protokol dengan algoritma distance vector, yang menghitung jumlah hop

(count hop) sebagai routing metric. Jumlah maksimum dari hop yang diperbolehkan

adalah 15 hop. Tiap RIP router saling tukar informasi routing tiap 30 detik,

melalui UDP port 520. Untuk menghindari loop routing, digunakan teknik split

horizon with poison reverse. RIP merupakan routing protocol yang paling

mudah untuk di konfigurasi.

RIP memiliki 3 versi yaitu :

1.

RIPv1

2.

RIPv2

3.

RIPng

Kelebihan

·

menggunakan metode Triggered Update

·

RIP memiliki timer untuk mengetahui kapan router harus kembali

memberikan informasi routing.

·

Jika terjadi perubahan pada jaringan, sementara timer belum

habis, router tetap harus mengirimkan informasi routing karena dipicu oleh perubahan

tersebut (triggered update).

·

Mengatur routing menggunakan RIP tidak rumit dan memberikan

hasil yang cukup dapat diterima, terlebih jika jarang terjadi kegagalan link

jaringan

Kekurangan

·

Jumlah host Terbatas

·

RIP tidak memiliki informasi tentang subnet setiap route.

·

RIP tidak mendukung Variable Length Subnet Masking (VLSM).

·

Ketika pertama kali dijalankan hanya mengetahui cara routing ke

dirinya sendiri (informasi lokal) dan tidak mengetahui topologi jaringan

tempatnya berada

2. Interior Gateway Routing

Protocol (IGRP)

IGRP (Interior Gateway Routing

Protocol) adalah juga protocol distance vector yang diciptakan oleh perusahaan

Cisco untuk mengatasi kekurangan RIP. Jumlah hop maksimum menjadi 255 dan

sebagai metric, IGRP menggunakan bandwidth, MTU, delay dan load. IGRP adalah

protocol routing yang menggunakan Autonomous System (AS) yang dapat menentukan

routing berdasarkan system, interior atau exterior. Administrative distance

untuk IGRP adalah 100.

Kelebihan

·

support = 255 hop count

Kekurangan

·

Jumlah Host terbatas

3.Open Shortest Path

First (OSPF)

OSPF (Open Shortest Path First )

merupakan sebuah routing protokol berjenis IGP (interior gateway routing

protocol) yang hanya dapat bekerja dalam jaringan internal suatu ogranisasi

atau perusahaan. Jaringan internal maksudnya adalah jaringan di mana Anda masih

memiliki hak untuk menggunakan, mengatur, dan memodifikasinya. Atau dengan kata

lain, Anda masih memiliki hak administrasi terhadap jaringan tersebut. Jika

Anda sudah tidak memiliki hak untuk menggunakan dan mengaturnya, maka jaringan

tersebut dapat dikategorikan sebagai jaringan eksternal. Selain itu, OSPF juga

merupakan routing protokol yang berstandar terbuka. Maksudnya adalah routing

protokol ini bukan ciptaan dari vendor manapun. Dengan demikian, siapapun dapat

menggunakannya, perangkat manapun dapat kompatibel dengannya, dan di manapun

routing protokol ini dapat diimplementasikan. OSPF merupakan routing protokol

yang menggunakan konsep hirarki routing, artinya OSPF membagi-bagi jaringan

menjadi beberapa tingkatan. Tingkatan-tingkatan ini diwujudkan dengan

menggunakan sistem pengelompokan area.

OSPF memiliki 3 table di dalam

router :

1.

Routing table

Routing table biasa juga disebut

sebagai Forwarding database. Database ini berisi the lowest cost untuk mencapai

router-router/network-network lainnya. Setiap router mempunyai Routing table

yang berbeda-beda.

2. Adjecency database

Database ini berisi semua router

tetangganya. Setiap router mempunyai Adjecency database yang berbeda-beda.

3. Topological database

Database ini berisi seluruh

informasi tentang router yang berada dalam satu networknya/areanya.

Kelebihan

·

tidak menghasilkan routing loop

·

mendukung penggunaan beberapa metrik sekaligus

·

dapat menghasilkan banyak jalur ke sebuah tujuan

·

membagi jaringan yang besar mejadi beberapa area.

·

waktu yang diperlukan untuk konvergen lebih cepat

Kekurangan

·

Membutuhkan basis data yang besar

·

Lebih rumit

4. Enchanced Interior

Gatway Routing Protocil (EIGRP)

EIGRP (Enhanced Interior

Gateway Routing Protocol) adalah routing protocol yang hanya di adopsi oleh

router cisco atau sering disebut sebagai proprietary protocol pada cisco.

Dimana EIGRP ini hanya bisa digunakan sesama router cisco saja. Bgmn bila

router cisco digunakan dengan router lain spt Juniper, Hwawei, dll menggunakan

EIGRP??? Seperti saya bilang diatas, EIGRP hanya bisa digunakan sesama router

cisco saja. EIGRP ini sangat cocok digunakan utk midsize dan large

company. Karena banyak sekali fasilitas2 yang diberikan pada protocol

ini.

Kelebihan

·

melakukan konvergensi secara tepat ketika menghindari loop.

·

memerlukan lebih sedikit memori dan proses

·

memerlukan fitur loopavoidance

Kekurangan

·

Hanya untuk Router Cisco

5. Border Gateway

Protocol (BGP)

Border Gateway Protocol (BGP)

adalah sebuah sistem antar autonomous routing protocol. Sistem autonomous

adalah sebuah jaringan atau kelompok jaringan di bawah administrasi umum dan

dengan kebijakan routing umum. BGP digunakan untuk pertukaran informasi routing

untuk Internet dan merupakan protokol yang digunakan antar penyedia layanan

Internet (ISP). Pelanggan jaringan, seperti perguruan tinggi dan

perusahaan, biasanya menggunakan sebuah Interior Gateway Protocol (IGP) seperti

RIP atau OSPF untuk pertukaran informasi routing dalam jaringan

mereka. Pelanggan menyambung ke ISP, dan ISP menggunakan BGP untuk

bertukar pelanggan dan rute ISP . Ketika BGP digunakan antar Autonom

System (AS), protokol ini disebut sebagai External BGP (EBGP). Jika

penyedia layanan menggunakan BGP untuk bertukar rute dalam suatu AS, maka

protokol disebut sebagai Interior BGP (IBGP)

Kelebihan

·

Sangat sederhana dalam instalasi

Kekurangan

·

Sangat terbatas dalam mempergunakan topologi.

112.

Mendiagnosis

sistem operasi perangkat Jaringan

Mendiagnosis

sistem operasi perangkat jaringan dengan mengunakan software.

Penjelasan:

Mendiagnosis

masalah pada jaringan menggunakan software yaitu :

1. Device

Manager, yaitu control panel applet dalam sistem operasi Microsoft Windows yang

berfungsi untuk memeriksa suatu hardware yang terdapat pada komputer dan

memeriksa apakah harware tersebut sudah terinstall drivernya. Caranya adalah

Klik Start > klik kanan pada My Computer > Pilih Manage > Pilih

"Device Manager"

2. Ipconfig,

yaitu salah satu internal command di Microsoft Command Prompt (CMD) yang

berfungsi untuk melihat settingan perangkat jaringan. Caranya adalah Klik start

> Command Promp > ketik cmd > tekan enter.

3. Nslookup,

yaitu berfungsi untuk melihat nama server yang terkoneksi dengan jaringan.

Caranya adalah Klik Start >Pilih Command Promp > ketikan nslookup.

4. Ping, yaitu sofware

untuk mengecek hubungan antara dua komputer atau lebih di internet atau yang

terhubung di LAN (Local Area Network) dan memastikan bahwa satu komputer yang

sedang dituju sedang aktif dan memberikan respon baik. Caranya yaitu ketikan

ping (IP address computer yang akan kita ping/bisa alamat suatu web), contohnya

"ping 192.168.10.11.

Ciri-ciri masalah

pada Hardware yaitu :

1. Tidak bisa

Login dalam jaringan

2. Tidak bisa

menemukan komputer lain pada daftar network neighborhood

3. Tidak bisa

sharing files atau printer

4. Komputer lain

tidak dapat masuk ke komputer kita

113. Mendeteksi keamanan Jaringan komputer

SISTEM PENDETEKSI DAN PENAHAN

SERANGAN JARINGAN

1. SISTEM

PENDETEKSI SERANGAN JARINGAN

Sistem pendeteksi serangan jaringan

adalah Sistem pendeteksi gangguan (IDS – Instrusion Detection System) dan

sistem pencegah gangguan (IPS – Intrusion Prevention System) merupakan

teknologi yang relatif masih baru dalam masalah keamanan jaringan. Teknologi

ini terus dikembangkan untuk dapat tetapup-to-date dengan perkembangan

ancaman/gangguan terhadap komputer.

Diprediksi sebagian dari

pengembangannya mungkin diarahkan pada yang disebut proaktif intelijen IPS,

yang secara aktif menghentikan ancaman/gangguan komputer. Proaktif intelijen

IPS diharapkan lambat laun akan menggantikan IDS pasif yang hanya memantau

ancaman/gangguan.

Namun alih-alih mengganti IDS

dengan IPS, organisasi/institusi mulai menerapkan kedua teknologi itu dengan

cara menggabungkannya untuk memperoleh sistem keamanan jaringan yang lebih

baik. Bahkan untuk menekan ongkos pembelian kedua alat itu, beberapa vendor

mulai mengintegrasikannya kedalam sebuah alat yang disebut IDPS (Intrusion

Detection and Prevention System).

Ternyata IDS dan IPS menjadi

lebih baik ketika kedua teknologi itu diintegrasikan dalam sebuah alat. Ia

dapat berfungsi sebagai sebuah virtual device, IDS pada internal dan IPS pada

network perimeter. Dengan cara ini IDPS dapat mendeteksi keanehan-keanehan pada

jaringan, sekaligus menghentikan serangan.

2. SISTEM

PENAHAN SERANGAN JARINGAN

Sistem penahan serangan

jaringan adalah

a. Mencegah

serangan/gangguan dalam jaringan

IDPS adalah peralatan keamanan

yang kompleks yang menggunakan berbagai jenis teknologi pendeteksi untuk

menemukan program-program jahat yang masuk kedalam jaringan dan menghentikannya

sebelum worm, trojan, virus atau program jahat lainnya dapat merusak sistem.

Bila hanya memasang IDS, sistem

pendeteksi gangguan saja, alat tersebut hanya akan memberikan alarm peringatan

adanya keanehan/gangguan pada sistem, dan administrator jaringan yang harus

menyelidiki code mencurigakan yang dimaksud dan memutuskan tindakan

selanjutnya. Bila selain IDS dipasangi juga IPS, maka code jahat yang ditemukan

tersebut akan langsung dihentikan secara otomatis.

IDPS melakukan kedua hal

tersebut dengan menghentikan koneksi jaringan/user yang menyerang sistem,

memblok user accountyang berbahaya, IP address atau atribut lain dari

pengaksesan ilegal terhadap server atau aset lain dalam jaringan. Atau dapat

pula dengan mematikan seluruh akses ke host, service, aplikasi atau aset-aset

lain dalam jaringan.

Beberapa IDPS cukup baik dalam

meningkatkan kemampuan pengamanannya melawan serangan berbahaya.

· menghentikan

serangan melalui re-configuring peralatan kontrol keamanan pada network,

seperti router dan firewall, untuk

memblok akses ilegal.

· menghentikan

serangan melalui pemasangan patch pada host untuk menutup vulnerabilities.

· menghentikan

serangan melalui penghapusan code jahat yang ditemukan seperti men-delete file

attachment dalam e-mail.

b. Memberitahu

administrator jaringan tentang adanya gangguan keamanan

IDPS akan memberitahukan

administrator jaringan tentang segala sesuatu yang menyangkut pelanggaran

peraturan keamanan atau serangan yang terdeteksi.Pemberitahuan tersebut dapat

melalui e-mail, web page, pesan dalam monitor IDPS user, perangkap SNMP (Simple

Network Management Protokol), pesan syslog, atau program yang dibuat oleh user

dan script. Umumnya pemberitahuan berisi data-data penjelasan tentang hal-hal

dasar yang terjadi. Informasi yang lebih spesifik dikumpulkan dalam reports.

Jumlah pemberitahuan yang

dikirim oleh sistem sangat tergantung seberapa kuat level yang dipasang.

Semakin kuat level keamanan yang dipasang maka semakin banyak pemberitahuan

yang dikirimkan. Ketelitian pemasangan level keamanan akan sedikit banyak

membantu menurunkan jumlah pemberitahuan, dan hanya pemberitahuan tentang

gangguan keamanan tertentu saja yang dikirimkan.

c. Melaksanakan

peraturan

Manajemen keamanan informasi

yang baik adalah kunci terlaksananya peraturan/regulasi yang dibuat. Dan itu

adalah salah satu alasan pentingnya penerapan IDPS, terutama di organisasi yang

menjalankan regulasi dengan ketat seperti institusi keuangan atau perusahaan

kesehatan.Dengan menerapkan IDPS, sebuah perusahaan dapat mempertahankan

akuntabilitasnya, memberikan kejelasan hak akses kepadauser dan memberikan

dukungan infrastuktur yang tepat.

d. Menggalakkan

kebijakan keamanan jaringan

Peralatan IDPS tidak hanya

melindungi sistem dari penyusup yang bermaksud jahat, tetapi juga melindungi

gangguan yang disebabkan oleh kesalahan operasional user atau dari pembalasan

dendam karyawan yang frustasi. Dari pengalaman perusahaan-perusahaan dalam

beberapa tahun belakangan ini, gangguan keamanan sistem yang disebabkan oleh

orang dalam ternyata cukup signifikan.

IDPS dapat dikonfigurasi

sebagai alat untuk mengidentifikasi pelanggaran kebijakan keamanan dengan

menset-nya seperti sebuahfirewall. Juga dapat diset untuk memantau pengunaan

akses yang tidak tepat seperti mentransfer file secara ilegal.

Setting pemantauan user ini

perlu diumumkan kepada para users, agar para users mengetahui bahwa setiap

penggunaan akses akan dipantau. Hal ini diharapkan meminimalisir

keinginan/usaha penyalahgunaan hak akses.

Selain itu IDPS juga dapat

menolong administrator untuk memelihara dan mempertajam kebijakan keamanannya.

Sebagai contoh, IDPS akan memberitahu administrator jika didalam jaringan

terdapat duplikasi setting firewall atau menangkap trafik mencurigakan yang

lolos dari firewall.

3. PENGERTIAN

DARI IPS, IDS, MANAGED AUTHENTICATION, CONTENT FILTERING

a. IPS

(Intrusion Prevention System)

IPS adalah suatu system yang digunakan

untuk pencegahan serangan, yaitu dengan menyatukan system firewall dan IDS. IPS

menggukan signature dari data yang memonitor aktivitas traffic di jaringan,

jadi ketika data yang masuk dan keluar sebelum merusak system dilakukan

pencegegahan terlebih dahulu.

b. Intruction

Detection System (IDS)

IDS merupakan salah satu

pendeteksian yang bekerja dengan cara mendeteksi berdasarkan lalu lintas data

yang kemudian mencari keanehan dari lalu lintas data tersebut. IDS juga berguna

sebagai pemonitor dan memberi alert atau pemberitahuan ketika terjadi serangan.

c.

Managed Authentication

Perangkat yang mampu memonitor

otentikasi yang memastikan identitas pemakai diperbolehkan untuk mengakses

system atau aplikasi yang akan digunakan.

d. Content

Filtering

Web content filtering merupakan

saringan konten website yang digunakan oleh perorangan, kelompok, maupun

organisasi untuk melakukan penyaringan terhadap situs-situs yang tidak

diperbolehkan oleh pihak berwenang maupun yang tidak berhubungan dengan tujuan

bisnis atau organisasi agar tidak dapat diakses.

4. SISTEM

KERJA IPS, IDS, MANAGED AUTHENTICATION, CONTENT FILTERING

a.

IPS

Ada beberapa metode IPS

(Intrusion Prevention System) melakukan kebijakan apakah paket data

yang lewat layak masuk atau keluar dalam jaringan tersebut.

· Signature-based

Intrusion Detection System

Pada metode ini, telah tersedia

daftar signature yang dapat digunakan untuk menilai apakah paket yang

dikirimkan berbahaya atau tidak. Sebuah paket data akan dibandingkan dengan

daftar yang sudah ada. Metode ini akan melindungi sistem dari jenis-jenis

serangan yang sudah diketahui sebelumnya. Oleh karena itu, untuk tetap menjaga

keamanan sistem jaringan komputer, data signature yang ada harus tetap

ter-update.

·

Anomaly-based Intrusion Detection System

Pada metode ini, terlebih

dahulu harus melakukan konfigurasi terhadap IDS (Intrusion Detection System)

dan IPS (Intrusion Prevention System), sehingga IDS (Intrusion Detection

System) dan IPS (Intrusion Prevention System) dapat mengatahui pola paket

seperti apa saja yang akan ada pada sebuah sistem jaringan komputer. Sebuah

paket anomali adalah paket yang tidak sesuai dengan kebiasaan jaringan komputer

tersebut. Apabila IDS (Intrusion Detection System) dan IPS (Intrusion

Prevention System) menemukan ada anomali pada paket yang diterima atau

dikirimkan, maka IDS (Intrusion Detection System) dan IPS(Intrusion Prevention

System) akan memberikan peringatan pada pengelola jaringan (IDS) atau akan menolak

paket tersebut untuk diteruskan (IPS). Untuk metode ini, pengelola jaringan

harus terus-menerus memberi tahu IDS (Intrusion Detection System ) dan IPS

(Intrusion Prevention System) bagaimana lalu lintas data yang normal pada

sistem jaringan komputer tersebut, untuk menghindari adanya salah penilaian

oleh IDS (Intrusion Detection System) atau IPS (Intrusion Prevention System).

Intrussion prevenstion system

mengkombinasikan kemampuan network based IDS dengan kemampuan firewall,

sehingga selain mendeteksi adanya penyusup juga bisa menindaklanjuti dengan

melakukan pengeblokan terhadap IP yang melakukan serangan. Beberapa IPS

opensource yang dikenal

b. IDS

juga memiliki cara kerja dalam

menganalisa apakah paket data yang dianggap sebagai intrusion oleh intruser.

Cara kerja IDS () dibagi menjadi dua, yaitu :

Knowledge Based pada IDS

(Intrusion Detection System) adalah cara kerja IDS(Intrusion Detection System)

dengan mengenali adanya penyusupan dengan cara menyadap paket data kemudian

membandingkannya dengan database rule pada IDS (Intrusion Detection System)

tersebut. Database rule tersebut dapat berisi signature – signature paket

serangan. Jika pattern atau pola paket data tersebut terdapat kesamaan dengan

rule pada database rule pada IDS (Intrusion Detection System), maka paket data

tersebut dianggap sebagai seranganm dan demikian juga sebaliknya, jika paket

data tersebut tidak memiliki kesamaan dengan rule pada database rule pada

IDS(Intrusion Detection System), maka paket data tersebut tidak akan dianggap

serangan.

Behavior Base adalah cara kerja

IDS (Intrusion Detection System) dengan mendeteksi adanya penyusupan dengan

mengamati adanya kejanggalan – kejanggalan pada sistem, aatu adanya keanehan

dan kejanggalan dari kondiri pada saat sistem normal, sebagai contoh : adanya

penggunaan memory yang melonjak secara terus menerus atau terdapatnya koneksi

secara paralel dari satu IP dalam jumlah banyak dan dalam waktu yang bersamaan.

Kondisi tersebut dianggap kejanggalan yang selanjutnya oleh IDS (Intrusion

Detection System) Anomaly Based ini dianggap sebagai serangan.

c. Managed

Authentication

Pengguna dapat membuktikan

identitas mereka dengan apa yang mereka ketahui (sandi), apa yang mereka miliki

(smart card), dan yang mereka (biometrik). Berikut ini adalah daftar

dari tujuh metode otentikasi yang paling umum ditemukan oleh Evidian dalam

organisasi.

d. Content

Filtering

Penyaringan konten perangkat

lunak serta akses terhadap website yang aman oleh pengguna merupakan

penggambaran perangkat lunak yang dirancang untuk membatasi atau mengontrol isi

dari website yang diakses oleh pengguna, dan juga ketika membatasi bahan yang disampaikan

melalui internet via web, e-mail, atau cara lain.

Kendali konten perangkat lunak

nantinya akan menentukan konten apa saja yang tersedia maupun konten-konten

yang tidak boleh diakses atau diblokir. Pembatasan tersebut dapat diterapkan di

berbagai tingkatan: perorangan, kelompok, sekolah (pendidikan), organisasi,

maupun pada penyedia jasa layanan internet (Internet Service Provider).

5. SISTEM

KERJA HOST HARDENING

Sistem kerja dari Host

Hardening adalah :

a.

System Penetration

System Penetration adalah suatu

metode untuk mengevaluasi keamanan sistem komputer atau jaringan dengan

mensimulasikan serangan yang mungkin terjadi dari pihak yang tidak bertanggung

jawab.

b. Patching

Patch (menambal) adalah melakukan perbaikan

terhadap celah keamanan yang ada. Ini dilakukan dengan cara

mendeteksi kerusakan yang ada kemudian melakukan perbaikan.

·

14. Mendiagnosis instalasi dan konfigurasi jaringan meliputi pengalamatan IP, static routing dan dynamic routing

14. Mendiagnosis instalasi dan konfigurasi jaringan meliputi pengalamatan IP, static routing dan dynamic routing

Diagnosa LAN - IP Address

/ Pengalamatan

Pengalamatan

(addressing) adalah pemberian alamat yang digunakan sebagai identitas unit

pengirim (source address) dan unit penerima (destination address) dan bersifat

unik. Beberapa model pengalamatan, antara lain Nama Komputer (NetBIOS Name)

digunakan pleh Microsoft; Alamat IP digunakan oleh UNIX; dan Alamat Media

Access Control (MAC) (alamat fisik).

Model pengalamatan yang pertama yaitu NetBIOS Name.

NetBIOS Name adalah sebuah nama yang berukuran 16-byte yang digunakan oleh keluarga sistem operasi Windows NT untuk sebuah fungsi atau layanan jaringan. Nama NetBIOS digunakan oleh aplikasi-aplikasi yang memakai jasa protokol dan API NetBIOS. Menggunakan nama NetBIOS jauh lebih mudah dan lebih bersahabat untuk menidentifikasi sebuah host komputer dalam sebuah jaringan daripada menggunakan angka-angka (dalam hal ini adalah alamat IP). Nama NetBIOS dapat digunakan dalam aplikasi Windows NT, mulai dari Windows Explorer, Network Neighborhood, dan juga perintah command-line net (net start, net stop, net send, dan lain-lain).

Sama seperti halnya alamat IP, nama NetBIOS haruslah unik dalam sebuah jaringan; jika tidak, maka konflik akan terjadi dan sistem jaringan tidak akan dapat berjalan dengan baik.

Dalam Windows 2000/XP/Server 2003, beberapa layanan jaringan (seperti halnya NetLogon) tidak menggunakan nama NetBIOS lagi, akan tetapi telah menggunakan Domain Name System (DNS). Meskipun demikian, aplikasi-aplikasi warisan Windows NT dapat berjalan di atas Windows 2000 ke atas dengan masih menggunakan nama NetBIOS untuk mengakses layanan-layanan tersebut.

Model Pengalamatan yang kedua, yaitu IP Address

Alamat IP (Internet Protocol Address atau sering disingkat IP) adalah deretan angka biner antar 32-bit sampai 128-bit yang dipakai sebagai alamat identifikasi untuk tiap komputer host dalam jaringan Internet. Panjang dari angka ini adalah 32-bit (untuk IPv4 atau IP versi 4), dan 128-bit (untuk IPv6 atau IP versi 6) yang menunjukkan alamat dari komputer tersebut pada jaringan Internet berbasis TCP/IP.

Sistem pengalamatan IP ini terbagi menjadi dua, yakni:

* IP versi 4 (IPv4)

* IP versi 6 (IPv6)

Model Pengalamatan yang ketiga, yaitu Alamat Media Access Control (MAC)

MAC Address (Media Access Control Address) adalah sebuah alamat jaringan yang diimplementasikan pada lapisan data-link dalam tujuh lapisan model OSI, yang merepresentasikan sebuah node tertentu dalam jaringan. Dalam sebuah jaringan berbasis Ethernet, MAC address merupakan alamat yang unik yang memiliki panjang 48-bit (6 byte) yang mengidentifikasikan sebuah komputer, interface dalam sebuah router, atau node lainnya dalam jaringan. MAC Address juga sering disebut sebagai Ethernet address, physical address, atau hardware address.

Model pengalamatan yang pertama yaitu NetBIOS Name.

NetBIOS Name adalah sebuah nama yang berukuran 16-byte yang digunakan oleh keluarga sistem operasi Windows NT untuk sebuah fungsi atau layanan jaringan. Nama NetBIOS digunakan oleh aplikasi-aplikasi yang memakai jasa protokol dan API NetBIOS. Menggunakan nama NetBIOS jauh lebih mudah dan lebih bersahabat untuk menidentifikasi sebuah host komputer dalam sebuah jaringan daripada menggunakan angka-angka (dalam hal ini adalah alamat IP). Nama NetBIOS dapat digunakan dalam aplikasi Windows NT, mulai dari Windows Explorer, Network Neighborhood, dan juga perintah command-line net (net start, net stop, net send, dan lain-lain).

Sama seperti halnya alamat IP, nama NetBIOS haruslah unik dalam sebuah jaringan; jika tidak, maka konflik akan terjadi dan sistem jaringan tidak akan dapat berjalan dengan baik.

Dalam Windows 2000/XP/Server 2003, beberapa layanan jaringan (seperti halnya NetLogon) tidak menggunakan nama NetBIOS lagi, akan tetapi telah menggunakan Domain Name System (DNS). Meskipun demikian, aplikasi-aplikasi warisan Windows NT dapat berjalan di atas Windows 2000 ke atas dengan masih menggunakan nama NetBIOS untuk mengakses layanan-layanan tersebut.

Model Pengalamatan yang kedua, yaitu IP Address

Alamat IP (Internet Protocol Address atau sering disingkat IP) adalah deretan angka biner antar 32-bit sampai 128-bit yang dipakai sebagai alamat identifikasi untuk tiap komputer host dalam jaringan Internet. Panjang dari angka ini adalah 32-bit (untuk IPv4 atau IP versi 4), dan 128-bit (untuk IPv6 atau IP versi 6) yang menunjukkan alamat dari komputer tersebut pada jaringan Internet berbasis TCP/IP.

Sistem pengalamatan IP ini terbagi menjadi dua, yakni:

* IP versi 4 (IPv4)

* IP versi 6 (IPv6)

Model Pengalamatan yang ketiga, yaitu Alamat Media Access Control (MAC)

MAC Address (Media Access Control Address) adalah sebuah alamat jaringan yang diimplementasikan pada lapisan data-link dalam tujuh lapisan model OSI, yang merepresentasikan sebuah node tertentu dalam jaringan. Dalam sebuah jaringan berbasis Ethernet, MAC address merupakan alamat yang unik yang memiliki panjang 48-bit (6 byte) yang mengidentifikasikan sebuah komputer, interface dalam sebuah router, atau node lainnya dalam jaringan. MAC Address juga sering disebut sebagai Ethernet address, physical address, atau hardware address.

MAC Address

mengizinkan perangkat-perangkat dalam jaringan agar dapat berkomunikasi antara

satu dengan yang lainnya. Sebagai contoh, dalam sebuah jaringan berbasis

teknologi Ethernet, setiap header dalam frame Ethernet mengandung informasi

mengenai MAC address dari komputer sumber (source) dan MAC address dari

komputer tujuan (destination). Beberapa perangkat, seperti halnya bridge dan

switch Layer-2 akan melihat pada informasi MAC address dari komputer sumber

dari setiap frame yang ia terima dan menggunakan informasi MAC address ini

untuk membuat "tabel routing" internal secara dinamis.

Perangkat-perangkat tersebut pun kemudian menggunakan tabel yang baru dibuat